El software de monitorización de actividades es actualmente uno de los mercados con más movimiento. Literalmente disponemos de decenas de aplicaciones orientadas al control de la actividad de cualquier terminal, ya sea móvil o de sobremesa. Las aplicaciones legitimas para este tipo de software están orientadas al control parental en ordenadores manejados por niños, o a la monitorización de empleados en sus puestos de trabajo, aunque como en todos los casos, este tipo de aplicaciones tienen otros usos no tan legales como el robo de contraseñas y datos privados.

Existen keyloggers tanto hardware como software, lo que significa que aunque nuestro antivirus no detecte ningún tipo de software de control, podrímos tener un keylogger hardware conectado al puerto USB en serie con el teclado, o en su versión más antigua, en el puerto PS2. En esta versión hardware y con fines maliciosos, encontramos dispositivos dignos del mismísimo James Bond, como un keylogger soldado a la circuiteria de un teclado y oculto bajo su carcasa. Al final, la finalidad de estos sistemas es almacenar todas las pulsaciones que realicemos desde el teclado, o incluso tomar capturas de pantalla de forma remota, con las consecuencias que ello podría conllevar.

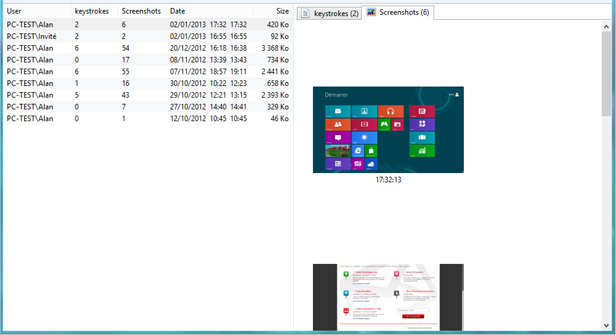

Su versión software es lo que comúnmente se conoce como spyware, teniendo como gran ventaja frente a los keyloggers físicos la opción de acceder a la información obtenida de manera remota. Existen muchas alternativas gratuitas, como Keylogger Douglas, KidLogger o Revealer Keylogger, del mismo modo que también hay software para evitar que registren nuestra actividad y mantenernos a salvo de su uso malintencionado en casos donde lo necesitemos, como SafeKeys.

Pueden llegar a registrar toda las actividades que desarrollemos en nuestro ordenador, desde las paginas web que visitemos, nuestra actividad con archivos, conversaciones por clientes de mensajería instantánea, o incluso la grabación del audio que se reproduce en nuestro ordenador, sea del origen que sea.

Además, estos keyloggers son usados de manera legal para controlar a niños pequeños en su uso del ordenador de casa, o como control de los trabajadores de una empresa, pudiendo monitorizar el acceso a determinados sitios, o incluso las conversaciones entre compañeros a través de el cliente de mensajería instantánea que se use en la red privada de la empresa, y aunque esto puede ser legal, no es ni mucho menos ético, ya que en muchos casos se permite el uso de redes sociales y correos particulares para el descanso del empleado, con lo que la empresa tendría acceso también a las cuentas privadas del empleado.

La otra cara de la moneda es todo el uso indebido que le podemos dar a un keylogger, como robo de contraseñas, espionaje, o el ya famoso robo de las claves de control de nuestra banca online. Dependiendo de la complejidad del keylogger, los datos recogidos pueden quedar guardados de manera oculta en el disco duro del ordenador de la victima hasta que alguien lo recoja de la manera tradicional, o pueden ser enviados por correo electrónico e incluso a través de un servidor FTP a cualquier parte del mundo cuando la victima se conecte a Internet, y de manera completamente anónima.

A causa de este tipo de practicas y para no acabar como Sandra Bullock en la película «La Red» siempre es recomendable tener el antivirus al día, o en el caso de que necesitemos conectarnos desde un ordenador en el que no confiemos, comprobar las conexiones traseras de los dispositivos USB y PS2 para ver si hubiera alguna pieza extra recogiendo datos de manera ilegal.

[…] A partir de ahí, el procedimiento se centrará en intentar obtener información confidencial nuestra, ya sea haciendo que enviemos un correo con nuestro ID y Password de alguna cuenta de correo o dándonos instrucciones para que instalemos un supuesto programa de protección en nuestro equipo, que no es más que una herramienta maliciosa para controlar nuestro equipo de forma remota o un keylogger. […]